اعتماد سازی کلود

بسم الله الرحمن الرحیم

اعتماد سازی کلود

آموزش کلودسیم CloudSim

فصل هفدهم

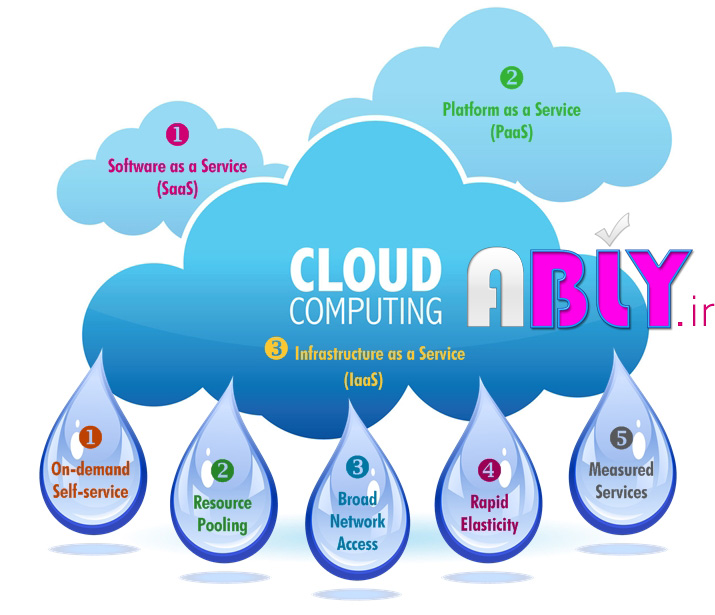

مروری بر پیشینه کلود

مقدمه

اعتمادسازی در محیط ابری شبیه داستان فیل و شهر کوران است که هر شخصی از دید خود فیل را توصیف میکرد. در اینجا هم هرکسی از دید خود به قضیه اعتمادسازی نگاه کرده است. یکی ارتباط مدیران با کاربران را راهحل مناسبی برای اعتمادسازی معرفی کرده ، دیگری ساخت محیط ابری کاربرپسند و دیگری زیرساخت خوب و برخی کارشناسان رمزنگاری اطلاعات در سمت سرویسگیرنده و نگهداری در سمت سرویسدهنده را

بسم الله الرحمن الرحیم

اعتماد سازی کلود

آموزش کلودسیم CloudSim

فصل هفدهم

مروری بر پیشینه کلود

مقدمه

اعتمادسازی در محیط ابری شبیه داستان فیل و شهر کوران است که هر شخصی از دید خود فیل را توصیف میکرد. در اینجا هم هرکسی از دید خود به قضیه اعتمادسازی نگاه کرده است. یکی ارتباط مدیران با کاربران را راهحل مناسبی برای اعتمادسازی معرفی کرده ، دیگری ساخت محیط ابری کاربرپسند و دیگری زیرساخت خوب و برخی کارشناسان رمزنگاری اطلاعات در سمت سرویسگیرنده و نگهداری در سمت سرویسدهنده را پیشنهاد میکنند و برخی دیگر تضمین حکومتها و همکاری آنها را راهکار مناسبی دانستهاند.[2][1] و هرکسی از دید خود اعتمادسازی را معرفی کرده و راهحلی را برای آن ارائه کرده و البته عدهای هم معتقدند هیچ راهحلی برای اعتماد صد درصد وجود ندارد.

در ادامه به بررسی تعدادی از روشها میپردازیم.

ایجاد قوانین و همکاری دولتها در کلود

Changhoon Lee Jean و همکارانشان [3]معتقدند که فقط روشها کافی نمیباشد و باید قوانینی برای دنیای مجازی وضع کرد.

مدیریت مباحث امنیتی در سرویسهای ارائهشده توسط دولتها: باید از طریق دولتها یک سری قوانین اعمال شود چون شرکتها نمیتوانند امنیت را به وجود آورند.

تعیین اصول اعتماد در محیطهای مجازی و گسترشیافته : اگر شخصی به دولتی اعتماد کرد و دولت هم شرکتی را تأیید کرد ، شخص باید به آن شرکت هم اعتماد کند.

همخوانی اصول امنیتی(ایجاد هماهنگی بین مباحث امنیت و اعتماد دنیای واقعی و دنیای مجازی) : باید جرم در دنیای مجازی معادلی در دنیای واقعی داشته باشد.

بررسی نقاط ضعف در محیط ابری

Siani Pearson George Yee [4] بررسی نقاط ضعف را در مباحث زیر راهحلی جهت اعتمادسازی بیان میکند.

امنیت در مباحث فنی

دسترسی به دادههای کلود (مباحث قانونی و برخورد متناقض دولتها)

ابزارهای خصوصیسازی دادهها ازجمله کدگذاری : هش شدن اطلاعات و یا رمزگذاری با کلید روی دیتاها جهت در امان ماندن از سو استفاده کارکنان ابر

استفاده از سرویسهای کنترل و مدیریت ریسک در کلود.

بررسی جنبههای فرهنگی

A. Joe Turner و همکارانشان [5] بررسی جنبههای فرهنگی و فنی و سیاسی ابر را راهحلی برای کسب اعتماد در دستور کار خود قراردادند . برای نمونه

پیشتاز بودن : ابرها همیشه باید در زمینه تکنولوژی پیشتاز باشند چه ازنظر کارایی و چه ازنظر امنیت.

بینالمللی بودن : همه دیتاها از 2 جهت قابل بررسی هستند 1- از همهجا قابلدسترسی باشد 2- کلیت ابر بهگونهای باشد که با دو فرهنگ متفاوت قابلیتی که ابر ارائه میکند مطابق فرهنگ آنها باشد.

شرکتهای غیرسیاسی با انگیزههای صرفاً فنی : بهتر است چه کسانی ابر را گسترش دهند؟ جواب: شرکتهایی که انگیزه سیاسی ندارند و فقط فنی باشند. درواقع باید همه کارها فقط در جهت گسترش علم باشد.

بهرهبرداری از فناوری اطلاعات برای سود رسانی به عموم مردم : ابر باید عامالمنفعه باشد و نیت سازندگان آن خیر باشد.

و....

بررسی شرایط حفاظت و اعتماد

Surya Nepal و همکارانشان [6]معتقدند امنیت ، حفاظت و اعتماد در ابر باید شرایط زیر را داشته باشد

اصول امنیت در کلود : برای اینکه یک ابر امن باشد باید اصول داشته باشد. قانون لازم ندارد درواقع ما اصولی را میگوییم که اگر اعمال شود امن خواهد بود مثلاً 1- کسی دست به دیتا من نزند 2- محلی که جای ابر هست جای امنی باشد 3 – دیتای من براثر اتفاقاتی مثل سیل و زلزله آسیب نبیند و..

امنیت داده و اشتراک اطلاعات در ابر :دیتاهایی که به اشتراک گذاشته میشوند میتوانند روزنهای برای نفوذ باشند. برای ایجاد امنیت فایروالها میتواند راهحل خوبی جهت این مشکل باشد.

امنیت اتوماتیک در سیستم کلود: با توجه به نشت اطلاعات توسط خودیها بهتر است امنیت ابر بیشتر توسط نرمافزارها انجام شود تا اشخاص. در مواقعی که بهناچار باید افراد وارد محیط اطلاعات شوند لاگ گرفتن میتواند کمک خوبی جهت جلوگیری از سرقت دادهها باشد.

انواع رمزنگاری برای سیستمهای کلود : انواع رمزنگاری که میتواند از درک اطلاعات توسط اشخاص جلوگیری کند.

و....

امنیت فقط برای ابر خصوصی

Alcatel-Lucent Bell Labs و همکارانشان [7] معتقد هستند امنیت برای ابر عمومی معنا ندارد و برای داشتن یک ابر امن باید آن را خصوصی کرد.

مشکل امنیتی ابر از ساختار و پایه است

Imad M. Abbadi [8]معتقد است ابر از پایه دچار مشکل امنیتی است چراکه هیچیک از راهحلهای دیواره آتش ، رمزنگاری و ... نمیتواند بهطور قطع امنیت ابر را تضمین کند. در حال حاضر بهتر است اطلاعات را در محلی نگهداری کنیم که امنیت بیشتری دارد. بهطور مثال چرا افراد کشورهای مختلف پول خود را در بانکهای سوئیس نگهداری میکنند؟ زیرا از بانکهای کشورهای خودشان امنتر است و مالیات کمتری به آن تعلق میگیرد. در بحث ذخیرهسازی اطلاعات در ابر هم روال همین است و باید اطلاعات را در کشوری ذخیره کرد که دارای امنیت بیشتری باشد.

عدم آسیبشناسی در محیط ابری

D. A. B. Fernandes و همکارانشان [9] بر این باور هستند که کسانی که ابر را پایهریزی کردهاند به ابعاد امنیتی آن توجه نکردهاند. پس اگر از اول آسیبشناسی شده بود آسیبها پیدا نمیشد. ایشان با این فرضیه که ابر وجود ندارد سعی در ساخت ابر از پایه کردند بدینصورت که مثلاً ابر که میخواهد دیتا را ذخیره کند خصوصیت سختافزارها چگونه باشد ، شبکه آن چگونه باشد ، روترها چگونه باشند ، پهنای باند چگونه باشد ، اکانت ها حقیقی باشد بهتر است یا حقوقی و ...

تفکر و نگرش افراد در اعتماد به ابر

Soon-Keow Chonga و همکارانشان [10] به بررسی نگرش افراد به محیط ابری پرداختند و معتقدند نظر سنجی ها نمیتواند بیان کننده میزان اعتماد کاربران به ابر باشد.

انواع مختلفی از سیستمهای امنیتی پیادهسازی شده که اکثر آنها توسط اشخاص استفاده میشود و سیستمهایی برای امتیاز دهی و ارزیابی برای ابرها در نظر گرفتند که هرکدام بر یک اساس کار میکنند.

بر همین اساس افراد به دو گروه کلی تقسیم میشوند 1- افراد مثبت اندیش که هرروز خواستار امکانات جدید برقراری امنیت توسط مدیران ابر هستند 2-افراد منفی گرا که با اطمینان خاطری که از طرف شرکتهای دیگر به آنها دادهشده حاضر به استفاده از سیستمهای پردازش ابری نیستند و همواره این سیستم ها را پس میزنند.

عدم دقت در ارزیابی افراد به دلیل اینکه افراد مثبت اندیش خارج از حد متعارف مثبت اندیش هستند و افراد منفی گرا بهشدت منفی گرا و بی اعتماد هستند ، بنابراین اماری که ازنظر علمی قابل استناد باشد به دست نیامده.

برای این منظور راههای مختلفی را مورداستفاده قراردادند که همه آنها دچار مشکلاتی شدند و مباحث علمی که افراد را متقاعد کند تا از پردازش ابری استفاده کنند یا نکنند را مخدوش کرده است.

برای مثال نظر سنجی آنی و لحظهای قابل استناد نیست و باید در طول دوره و مدتزمان طولانی این نظر سنجی انجام پذیرد تا اشتباه کابران توسط بازخوردهای سیستم به حداقل خود برسد. اما مشکل انجاست که اشخاص باید مدتی از این سیستم استفاده کنند که بتوانند در طول زمان از وی بازخورد بگیرند.

مشکل بعدی، مشتری هر چند بار در نظر سنجی بدون دقت یک جواب را تکرار میکند که این باعث میشود کل نظر سنجی مخدوش شود. بنابراین کلاً مبحث نظرسنجی مخدوش بوده و شرکتهای ارائهدهنده ابر نمیتوانند کیفیت سیستم خود را بر اساس آن درجه بندی کنند و یا سیستم خود را بر اساس درخواستهای مشتری ارتقا بدهند.

ایشان سپس در قسمتی تحت عنوان "مدیریت اطمینان تحدید ها و چالش ها" به تشریح این مسئله میپردازد:

سیستم مدیریت اطمینان، ارتباط مطمئنی بین همکاران اقتصادی و کاری توسط بالا نگه داشتن ضریب اطمینان در سرویس ارائهشده را تضمین میکند. این بالا نگه داشتن پس از ارزیابی و نظر سنجی افراد استفاده کننده از سرویس ، موردبررسی قرار میگیرد. بر این اساس میزان رضایت مندی و اعتماد برای فروش و تجارت اینترنتی در بستر این سرویسها توسط مدیریت اطمینان تأمین میشود.

یکی از مشکلات این سیستم ها وجود چالشی به نام تحدید امنیت میباشد که مفهوم آن به چالش کشیدن قسمتهایی از سیستم با در معرض خطر قرار دادن انهاست. بهطور مثال حملات گروهی بهمنظور تخریب و عدم سرویس دهی این سیستم ها نام برد که معمولاً بهمنظوراطمینان زدایی از این سرویسها انجام میپزیرد.

نوع دیگر این حملات دادن اطلاعات غلط برای تولید اطلاعات غلط بعدی میباشد که به آن تزریق اطلاعات غلط میگویند. بهطور مثال بعضی کاربران برای حمله به اطلاعات کاربران دیگر و استفاده از راههای نفوذ و مشکلاتی که در این سیستم ها وجود دارد، با ای دی های جعلی ، در قسمتهای مختلف مانند نظر سنجی ، رنک سیستم را ازنظر امنیتی بالا نشان میدهند تا ارائهدهندگان این سیستم ها دیرتر اقدام به ترمیم و تصحیح ضعفهای امنیتی سیستم کنند و در این راستا با طولانی کردن زمان تصحیح این مباحث امنیتی تلاش میکنند اطلاعات دیگر کاربران را سرقت کنند و در سیستم اختلال به وجود اوردند.

نتیجهاینکه تعداد زیاد مثبت اندیشان در مورد سیستمهای ابری با توجه به سیستمهای امنیتی مانند مدیریت اطمینان در مقابل تعداد کمتر نفی کنندگان ، نشان از پیشرفت و روند رو به رشد این سیستم ها دارد البته بالا بردن امنیت در این سیستم ها باید پیوسته مورد توجه مدیران قرار گیرد

ایشان سپس به بررسی نیازمندی های سیستم مدیریت اطمینان میپردازد:

دقت در اطلاعات: چون کاربر نقشی در افزرایش/کاهش اطلاعات ندارد و این وظیفه سیستم مدیریت اطلاعات است پس این کار باید با اطلاعات جمعآوری شده در مباحث قبلی و پردازش آنها موردبررسی قرار گیرد البته مشکل اینجاست که ممکن است این اطلاعات طوری به دست اید که بهطور غیر واقعی اعتماد مشتری را جلب و مشکلات کاری و مالی برای وی به و جود اورد.

حتی اگر این مباحث در اختیار مشتری قرار گیرد به دلیل اینکه خوب و بد بودن کار سلیقه ای است و یا بر اساس فروش و پارامتری های دیگر ممکن است تغییر کند بنابراین مبنای خوبی برای اعتماد نمیباشد. و یا ممکن است یک سرویسدهنده در سرویس A خوب باشد و در سرویس B ضعیف عمل کند و کسی که احتیاج به سرویس B دارد ، بر اساس قضاوت های سرویس A آن را انتخاب کند و دچار مشکل شود.

امنیت اطلاعات:در این قسمت امنیت اطلاعات ذخیرهشده در حال تبادل با خارج از سیستم موردنظر است، البته بحث دوم یعنی تبادلات خارجی و نگهداری سیستم اخیرا در حال بررسی قرارگرفته و درحال بررسیهای بیشتر توسط متخصصان است.

کلیت قضیه به حفاظت هرچه بیشتر اطلاعات توسط سیستم مدیریت اطمینان تاکید دارد و در صورت از بین رفتن اطلاعات این سیستم باید بتواند آنها را ترمیم یا بازسازی نماید.

در این راستا اقدامات نرمافزاری و سختافزاری و شبکهای مختلفی انجامشده تا کنترل مدیریت منابع در کلیه امور در ارتباط با محدودیت ها که محتمل هست سیستم به آن دچار شود در دست سیستم مدیریت اطمینان قرار گیرد

برنامه امنیت گرای پردازش ابری برای سازمانهای حساس

Mackay و همکارانشان [11] ارائه برنامه امنیت گرا برای دادهها و سازمانهای حساس را راهحلی برای اعتمادسازی را مفید میدانند.

پردازش امن یک فیلد تخصصی از سیستمهای امن است که برای عملیات در برابر موانع سخت افرازی و نرمافزاری طراحی شده است که ازجمله مباحث رمز نگراری و احراز هویت اتوماتیک از این جمله است. عملیات اصلی PC اطمینان از اجرای کدهایی است که به آنها اجازه اجرا داده شده باشد.

گزینه بعدی مدنظر احراز هویت است که به سرورها اجازه میدهد یکدیگر را نیز احراز هویت کنند و محیط امنی را برای کاربران به وجود بیاورند. از آنجایی که صاحبان دادههای حساس ، در صورت استفاده از محیط ابری ، خودشان دادههایشان را رمزنگاری و یا به هر طریقی امنیت آن را تأمین میکنند ، صاحبان ابر دلیلی برای بالاتر بردن امنیت سیستم خود از یک حد خاص نمیبینند (موارد امنیتی منظور همان مراکز حساس استفاده کننده از این سرویسهاست) بهعنوان نمونه میتوان به گزارش بخش امنیت سازمان امنیت امریکا در سال 2007 اشاره کرد که از این مشکل رنج میبرند.

پردازش امن نیازمند تأمین شش اصل تکنولوژیکی در برنامه های امنیتی میباشد که شامل 1- کلید های امضا و دسترسی 2- امنیت ورود و خروج 3- عملیات حافظه حفاظت شده 4- ذخیرهسازی مهر و موم شده 5- تصدیق امضا از راه دور 6- پشتیبانی مطمئن از شخص ثالث. براورده کردن شش عنصر گفتهشده تضمینکننده امنیت در تمام تراکنش های یک ابر میشود.

مراکز حساس: مراکز حساس مراکزی هستند که هرگونه دخل و تصرف و خرابکاری درانها ، به لطمات جبران ناپذیری منجر میشوند. مراکز حساس به چهار دسته تقسیم میشوند: 1- توزیع کننده های انرژی مانند برق و گاز 2- سرویسدهندههای ضروری مثل پلیس و بیمارستان 3- سرویسهای امنیتی مثل نظامی و اطلاعاتی 4- بخش های عمومی مثل شهرداری و فاضلاب و غیره.

با توجه به توسعه تروریست بسیاری از دولتها برای کاهش لطمات ناشی از حملات به آنها در تلاش برای ایمن سازی سرویسهای ابری هستند. در انگلستان سازمانی تحت عنوان مرکز ملی امنیت در سال 2007 شکل گرفت که بهمنظور توسعه امنیت با دیگر ارگان ها و سازمانهای این کشور در ارتباط هستند.

امیر

میشه منابعش رو هم بذارین؟ آخه فقط شماره هاش هست... :(

citypaper.ir

لیلا

سلام

مطالبتون عالی بود فقط این منابعش رو هم اگه میشه بذارین

همین شماره هایی که زدین

ممنون